Адаптивная Форма Входа

Попытка найти компромисс между собственным Комфортом и собственной Паранойей.

Концепция:

1. “Режим Нулевого Доверия”

Рекомендуется для небольших групп постоянных пользователей со Статическим IP Адресом.

Для Динамических IP Адресов и Мобильных Пользователей – нецелесообразно.

Если мой текущий IP адрес не скомпрометирован, с последнего моего успешного входа, то нет необходимости подвергать меня процессу жесткого недоверия и заставлять проходить Квесты на разгадывание разного вида Капч.

В таком случае, вполне достаточно стандартного Поля “Пароль” и одной Попытки.

А вот если Попытка неудачна, то IP адрес считается скомпрометирован, и тогда можно и нужно подвергнуть меня (или того, кто пытается быть мной) более тщательной процедуре входа.

Тут могут быть разноуровневые варианты. Не важно (это будет постепенно добавляться в функционал). Сейчас мы говорим об Общем Принципе.

2. “Режим Динамических IP”

Рекомендуется для мобильных пользователей с Динамическим IP Адресом.

Для Статических IP Адресов – нецелесообразно.

Если предыдущий Вход Пользователя был Успешный, то его следующая Аутентификация производится по упрощенному методу.

Достаточно только ввести правильный Пароль. Но дается лишь одна попытка.

И если Пароль был введен неверно, то в Форму для Входа добавляется элемент дополнительной безопасности: Поле “Secret Key”.

= Futured =

* На каждый IP адрес формируется отдельная статистика и определяется соотношение “Удачное количество входов” / “Общее количество входов”. В зависимости от того, насколько этот параметр близок к 100%, можно говорить о необходимости Жесткости процесса Недоверия.

* Данный механизм запускается на этапе до того, как Пользователь ввел свой Логин.

* Важным моментом является то, что независимо от того, какая именно произошла Ошибка Аутентификации, будь то:

– Неверное Имя Пользователя;

– Неверный Пароль Пользователя;

– Неверно указаны элементы дополнительной безопасности: “Secret Key” / Капча / пр.

В сообщении об Ошибке это указано не будет. Всегда будет лишь одно сообщение: “Ошибка Аутентификации”.

Таким образом, мы не указываем потенциальному Злодею / Боту, явным образом причину отказа в доступе. И чем больше таких невыясненных Причин, тем сложнее становится процедура Входа для атакуемого.

И наоборот, процедура Входа может максимально упрощаться, если нет на то явных причин.

* В случае нескольких неудачных подряд попыток Входа, может быть активирован Ограничительный Таймаут для данного Пользователя.

* Интегрирован с плагином “New Users Monitor“.

Текущая версия: 2.10.1 (2026.03.01) можно загрузить с этого сайта.

Скачать “adaptive-login-action.zip” adaptive-login-action_v3.11.zip – Загружено 720 раз – 19 KB

Или из Официального Репозитория WordPress

== Инсталляция ==

Обычная автоматическая установка.

== Часто Задаваемые Вопросы ==

* После инсталляции, с настройками по умолчанию, при первой попытке входа, что мне нужно вводить в Поле: “Secret Key”?

– Ничего! Просто, оставьте его пустым. Но после успешного входа, пропишите свое значение для “Secret Key”.

== Скриншоты ==

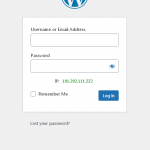

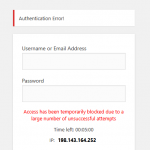

- screenshot-1.png Форма Входа с установленным плагином “Adaptive Login Action” – Режим: Нормальный.

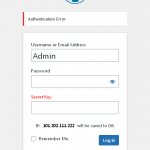

- screenshot-2.png Форма Входа с установленным плагином “Adaptive Login Action” – Режим: Повышенной Безопасности.

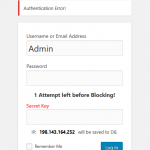

- screenshot-3.png Форма Входа с установленным плагином “Adaptive Login Action” – Режим: Повышенной Безопасности. Осталась 1 Попытка до Блокировки.

- screenshot-4.png Форма Входа с установленным плагином “Adaptive Login Action” – Режим: Повышенной Безопасности. Доступ временно заблокирован

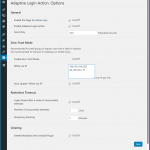

- screenshot-5.png Страница настроек плагина “Adaptive Login Action”.